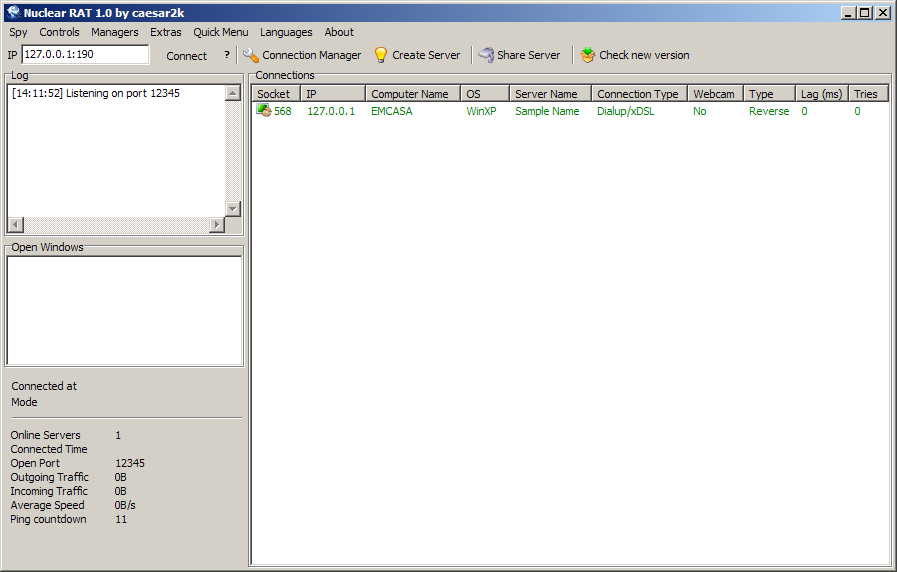

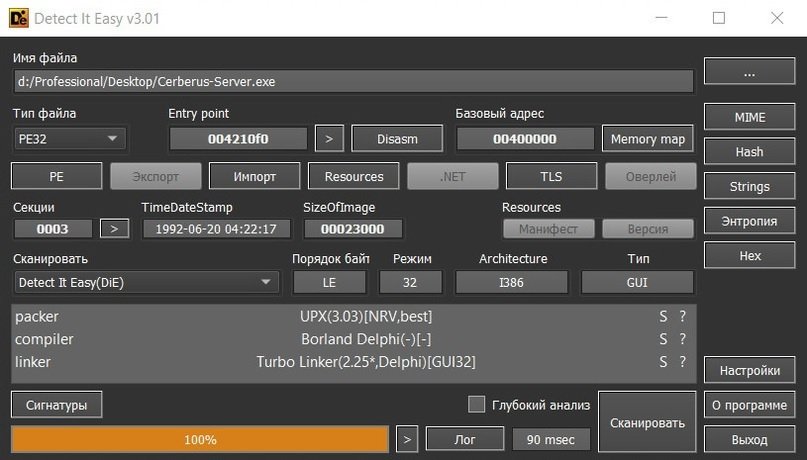

TOP 6: Los troyanos de acceso remoto (RAT) más utilizados por los hackers rusos. Cuál es el mejor según los expertos en análisis de malware

ADAPTACIÓN A LA VARIABILIDAD DE LOS EVENTOS DE INFECCION MALWARE NO DETECTADOS EN TODO TIPO DE ESCENARIOS, ENTORNOS Y ECOSISTEMAS ACTUALES - Conectores-Redes-Fibra óptica-FTTh-Ethernet

Android : acaba de salir nuevo software espía vinculado a Rusia y toma el control de la cámara y los micrófonos

.gif)